Sumário

O Google publica anualmente o Android Security Paper — um documento técnico denso que detalha cada camada de segurança da plataforma Android. O problema: ele tem 74 páginas em inglês e foi escrito para engenheiros de segurança.

Neste guia, traduzimos o que importa para gestores de TI que precisam tomar decisões reais: como proteger uma frota de dispositivos corporativos, como garantir conformidade, e como uma plataforma UEM como a Urmobo habilita tudo isso na prática — sem precisar ser especialista em criptografia ou virtualização de kernel.

Se você gerencia dispositivos Android em sua empresa — seja uma frota de smartphones de vendedores, coletores em operações de logística, tablets de atendimento em saúde, ou notebooks corporativos — as informações deste artigo são diretamente aplicáveis ao seu dia a dia.

1. A Fundação: Por Que Android é Seguro por Arquitetura

Antes de falar de políticas e configurações, é importante entender o que torna o Android estruturalmente mais seguro do que sistemas legados.

Quando o Android foi criado, o Google enfrentou um desafio que nenhum outro sistema operacional mobile havia resolvido antes: como permitir que qualquer desenvolvedor publique aplicativos sem abrir brechas de segurança para o usuário final.

O modelo de isolamento por UID

A solução foi baseada no kernel Linux. Cada aplicativo instalado no Android recebe um User ID (UID) único — o mesmo mecanismo que o Linux usa para separar usuários diferentes em um servidor. Na pratica, isso significa:

- O App A nao pode ler os dados do App B, mesmo que ambos estejam instalados no mesmo dispositivo;

- Um aplicativo malicioso nao consegue acessar o sistema operacional diretamente;

- O acesso a recursos sensíveis (camera, microfone, localização) exige permissão explicita do usuário;

SELinux: controle de acesso mandatorio

Alem do isolamento por UID, o Android usa SELinux (Security-Enhanced Linux) — uma camada que define de forma rígida o que cada processo pode acessar. Se uma ação não é explicitamente permitida, ela é bloqueada. Não há exceções, nem para processos com privilégio de root.

O que isso significa para sua empresa: Mesmo que um colaborador instale um aplicativo malicioso — por descuido ou engenharia social — esse app não consegue acessar dados corporativos de outros aplicativos, interceptar comunicações de rede de forma silenciosa ou se apoderar de chaves criptográficas armazenadas no dispositivo. A arquitetura do Android já oferece uma camada de proteção que independe da consciência do usuário.

2. Android 16: As Novidades Que Impactam Diretamente Ambientes Corporativos

O Android 16 trouxe um conjunto de atualizações de segurança que o Google descreve como as mais significativas desde a criação da plataforma. O foco principal: proteger dispositivos contra ameaças físicas, engenharia social e acesso não autorizado mesmo quando o PIN do dispositivo é comprometido.

Advanced Protection: segurança máxima com um único toggle

É um modo de segurança de sistema completo que pode ser ativado por política de MDM para toda a frota corporativa. Quando ativado:

- Bloqueia o sideload de aplicativos (instalação fora do Google Play);

- Garante que proteções anti-scam e navegação segura não possam ser desativadas pelo usuário;

- Desativa redes 2G — vulneráveis a interceptação por dispositivos IMSI catcher;

- Bloqueia transferência de dados por USB a menos que o dispositivo esteja desbloqueado;

- Força reinicialização automática após período de inatividade (ex: 72 horas sem desbloqueio);

Identity Check: autenticação biométrica para ações críticas

Esta funcionalidade exige autenticação biométrica — impressão digital ou reconhecimento facial — para executar ações de alto risco, mesmo que o atacante saiba o PIN do dispositivo. Ações protegidas incluem:

- Alterar o PIN da tela de bloqueio;

- Acessar passkeys corporativas armazenadas;

- Restaurar configurações de fábrica;

- Desativar proteções anti-roubo;

O detalhe importante: o Identity Check pode ser configurado para ativar apenas fora de locais confiáveis (como o escritório corporativo). Dentro da rede da empresa, o acesso é fluido. Fora dela, a autenticação biométrica é exigida — integrando diretamente com o modelo Zero Trust.

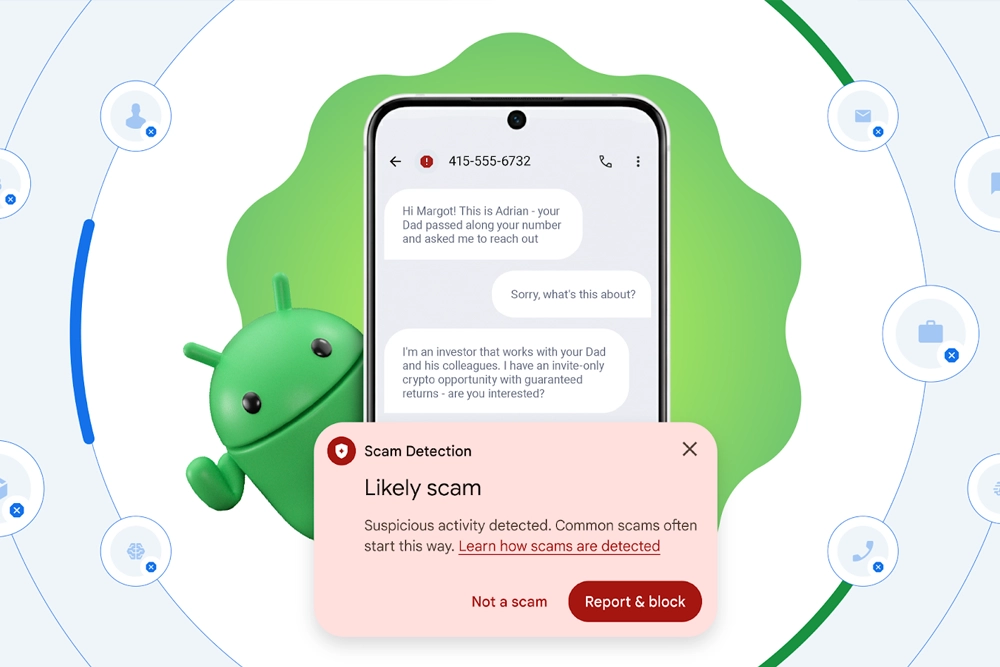

Proteção contra scams com IA no dispositivo

O Android 16 integra análise comportamental com IA diretamente em chamadas e aplicativos de mensagens. O sistema detecta em tempo real tentativas de engenharia social — incluindo quando um scammer instrui o usuário a conceder permissões de acessibilidade para um app recentemente instalado. A proteção bloqueia essas ações automaticamente durante chamadas com números desconhecidos.

Zero Trust no nível de hardware

Para dispositivos corporativos de alto risco, o Android 16 implementa verificação Zero Trust em nível de hardware: cada requisição — do dispositivo, do app ou do usuário — precisa ser validada antes de receber acesso. Isso se conecta diretamente com políticas de acesso condicional gerenciadas por plataformas UEM.

A Urmobo suporta políticas de Advanced Protection e Identity Check via MDM, permitindo que times de TI ativem essas configurações em toda a frota sem interação do usuário. Fale com um especialista.

3. Hardware-Backed Security: O Cofre Dentro do Dispositivo

Uma das diferenciações mais importantes do Android em relação a sistemas legados e a segurança baseada em hardware — especificamente o Trusted Execution Environment (TEE) e o Android Keystore System.

O que é o TEE e por que importa

O TEE é um ambiente de execução fisicamente isolado dentro do processador do dispositivo. Ele roda um sistema operacional próprio (como o Trusty, usado nos Pixel) completamente separado do Android principal. A regra fundamental: o sistema operacional principal nunca tem acesso ao que acontece dentro do TEE.

Operações críticas processadas exclusivamente pelo TEE:

- Verificação de impressão digital e reconhecimento facial;

- Geração e armazenamento de chaves criptográficas;

- Verificação do PIN/senha da tela de bloqueio;

- Confirmação de transações sensíveis (Protected Confirmation);

Android Keystore: chaves que nunca saem do hardware

O Android Keystore é o sistema que gerencia chaves criptográficas dentro do TEE ou do StrongBox — um chip dedicado e resistente a adulteração fisicamente separado do processador principal. O principio central:

A chave criptográfica nunca deixa o hardware seguro. Aplicativos podem solicitar ao Keystore que assine ou decriptografe dados, mas nunca conseguem extrair a chave em si. Um atacante com acesso total ao sistema operacional ainda não consegue roubar as chaves.

Para gestores de TI, isso tem implicações práticas diretas:

| O que isso protege • Credenciais de VPN corporativa; • Certificados de autenticação Wi-Fi; • Passkeys e autenticação sem senha; • Chaves de criptografia de dados em repouso; • Tokens de acesso a sistemas corporativos; | O que não é possivel mesmo com acesso físico • Extrair chaves do dispositivo; • Reverter o dispositivo para versão anterior para explorar vulnerabilidades (Version Binding); • Clonar a identidade criptográfica do dispositivo; • Acessar dados criptografados sem autenticação do usuário; |

Key Attestation: prova criptográfica de conformidade

O Key Attestation permite que um servidor corporativo verifique, remotamente e de forma criptograficamente comprovada, que o dispositivo que esta tentando se conectar usa chaves genuinamente armazenadas em hardware seguro — e não em software que pode ser falsificado. Isso é a base tácnica para políticas de acesso condicional reais.

4. Seguranca do Sistema Operacional: Defense-in-Depth na Prática

O Android usa uma abordagem chamada Defense-in-Depth: múltiplas camadas independentes de controle de segurança. Se uma camada falha, as outras continuam protegendo o sistema.

As camadas em ordem

| Firmware | Verified Boot verifica integridade do sistema desde a inicialização. Qualquer adulteração impede o boot normal. |

| Kernel | SELinux, restricoes de kernel, ASLR/KASLR, Memory Tagging Extension (MTE) em Armv9. |

| Sistema | Criptografia de arquivos por usuário (FBE), sandboxing de processos do sistema, isolamento de HALs. |

| Aplicativos | Sandboxing por UID, permissões em tempo de execução, Google Play Protect escaneando 340 bilhões de apps por dia. |

| Usuário | Biometria, PIN, Smart Lock, Identity Check, Advanced Protection. |

Criptografia de arquivos por usuário (FBE)

Desde o Android 7, todos os dados de usuário sao criptografados por arquivo com chaves diferentes. O mecanismo prático funciona assim:

- Device Encrypted (DE): dados acessíveis após o boot, antes do desbloqueio — usado por apps como alarmes e acessibilidade;

- Credential Encrypted (CE): dados de email, mensagens, arquivos corporativos — so acessíveis após desbloqueio com PIN/biometria do usuário;

Na prática: um dispositivo perdido ou roubado com tela bloqueada nao expõe dados corporativos. A criptografia de 256 bits é gerada aleatoriamente no dispositivo e vinculada ao PIN do usuário.

Memory Safety: proteção contra classes inteiras de ataque

O Android investe de forma agressiva na prevenção de vulnerabilidades de memória — a categoria mais comum de exploits em código nativo. As técnicas implementadas incluem:

- Rust como linguagem padrão para novos componentes nativos (desde o Android 12) — eliminando classes de bugs de memória por design;

- MTE (Memory Tagging Extension): detecta corrupção de memória em tempo de execução no hardware Armv9;

- ASLR/KASLR: randomiza o layout de memória, dificultando exploração de vulnerabilidades;

- CFI (Control Flow Integrity): impede que atacantes redirecionem o fluxo de execução do programa;

Para gestores de TI, o impacto é simples: dispositivos Android modernos são estruturalmente mais resistentes a exploits sofisticados do que sistemas legados, e essa resistencia melhora a cada versão do SO.

5. Virtualização e Isolamento: A Próxima Fronteira da Segurança Enterprise

O Android Virtualization Framework (AVF) representa uma evolução significativa na arquitetura de segurança — e é especialmente relevante para empresas que gerenciam dispositivos de alto risco.

O que é o AVF

O AVF permite criar Virtual Machines protegidas (pVMs) dentro do dispositivo Android. Essas VMs rodam isoladas do sistema operacional principal usando o hypervisor pKVM — desenvolvido pelo Google e recentemente certificado com SESIP Level 5, o mais alto nível de segurança para sistemas embarcados.

O diferencial crítico: uma pVM mantem sua segurança e integridade MESMO SE o sistema operacional Android principal for comprometido por malware. Os dados e credenciais dentro da VM permanecem inacessíveis.

Por que isso importa para gestores de TI

Imagine um cenário: um colaborador de alto risco — executivo, financeiro, IT admin — tem o dispositivo comprometido por malware sofisticado que ganha acesso root ao sistema operacional. Com o AVF:

- Credenciais corporativas armazenadas em uma pVM permanecem inacessíveis ao malware;

- Chaves criptográficas gerenciadas dentro da VM nao podem ser extraídas;

- Politicas de conformidade continuam sendo aplicadas mesmo com o SO principal comprometido;

VM Attestation: prova de integridade para acesso condicional

O AVF permite que uma pVM prove criptograficamente sua integridade para um servidor corporativo — certificando que o software dentro da VM nao foi adulterado. Isso é a base para políticas de Conditional Access reais: apenas dispositivos verificados e íntegros recebem acesso a recursos sensíveis.

Gestão de dispositivos de alto risco exige uma plataforma que consiga aplicar políticas de acesso condicional em tempo real. A Urmobo integra verificação de postura de dispositivo com Zero Trust nativo para garantir que apenas endpoints conformes acessem a rede corporativa.

6. Segurança de Rede: Protegendo o Dispositivo em Qualquer Ambiente

Dispositivos corporativos se conectam a redes corporativas, domésticas, públicas e redes móveis. Cada uma dessas conexões é um vetor potencial de ataque. O Android implementa múltiplas camadas de proteção de rede que gestores de TI precisam conhecer e configurar via MDM.

DNS Criptografado (DoT e DoH)

Consultas DNS tradicionais são não criptografadas — o que permite que operadores de rede, ISPs ou atacantes monitorem quais serviços o dispositivo acessa e potencialmente sequestrem requisições (DNS spoofing). O Android suporta DNS over TLS e DNS over HTTPS, criptografando o processo de resolução de nomes.

TLS por padrão em todas as comunicações

Todas as comunicações de rede de aplicativos Android são obrigadas a usar HTTPS/TLS. Aplicativos que tentam usar HTTP não criptografado recebem bloqueio automático. Para empresas, isso significa que credenciais e dados corporativos transmitidos por apps corporativos não podem ser interceptados em ataques man-in-the-middle em redes Wi-Fi públicas.

MAC Address randomizado

Por padrão desde o Android 10, o dispositivo usa endereços MAC aleatórios ao pesquisar redes Wi-Fi. Isso impede rastreamento do dispositivo por localização física e torna muito mais difícil mapear o comportamento do usuário a partir de logs de rede.

Segurança celular: desativando 2G e redes não criptografadas

Redes 2G são vulneráveis a interceptação por dispositivos IMSI catcher (simuladores de torres de celular usados em espionagem corporativa e governamental). O Android 16 permite desativar 2G e conexões móveis não criptografadas via política de MDM. Em dispositivos com hardware compatível, o Android 16 oferece visibilidade completa da configuração de segurança da rede móvel e notificações sobre divulgações de PII (IMSI, IMEI).

VPN corporativa: modos de controle para TI

O Android oferece dois modos de VPN com relevância direta para gestores:

| Per-App VPN • Apenas apps corporativos usam o túnel seguro; • Apps pessoais usam a conexão normal; • Ideal para dispositivos BYOD • Respeita a privacidade do usuário fora do perfil corporativo; | VPN Lockdown Mode • Bloqueia qualquer conexão de rede se a VPN cair; • Impede vazamento de dados em redes não confiadas; • Mecanismo de DLP para dispositivos de alto risco; • Gerenciado centralmente via MDM; |

Gerenciamento de certificados via EMM

Certificados digitais são a espinha dorsal da autenticação corporativa — usados para VPN, Wi-Fi EAP, TLS mútuo e assinatura de emails. O Android, integrado com plataformas EMM/UEM como a Urmobo, permite:

- Push silencioso de certificados para todos os dispositivos da frota;

- Renovação automática antes do vencimento;

- Revogação centralizada em caso de comprometimento;

- Integração com PKI corporativa (Active Directory, SCEP, etc.);

7. Privacidade do Usuário e Separação Corporativo/Pessoal

Um dos maiores desafios de TI em ambientes com BYOD e COPE é garantir o controle sobre dados corporativos sem invadir a privacidade pessoal do colaborador. O Android tem uma resposta técnica direta para isso.

Android Work Profile: a separação real

O Work Profile cria um ambiente completamente isolado e gerenciado pela empresa dentro do dispositivo — seja ele corporativo ou pessoal do colaborador. A separação é absoluta:

- Apps corporativos e dados ficam no Work Profile — sob controle total do IT admin;

- Apps pessoais e dados ficam no perfil pessoal — fora do alcance da empresa;

- O usuário vê os dois perfis, mas eles não se comunicam;

- O IT admin pode apagar o Work Profile remotamente sem tocar em nada do perfil pessoal;

Esse é o mecanismo que torna o BYOD seguro sem violar privacidade — e e exatamente o que a LGPD exige: controle sobre dados corporativos sem acesso a dados pessoais do colaborador.

Controles de privacidade do Android 12 em diante

O Android introduziu uma série de controles que impactam diretamente como apps corporativos devem ser configurados:

- Privacy Indicators: ícone visível quando camera ou microfone estão em uso — mesmo em background;

- Approximate Location: apps só recebem localização aproximada, não precisa, a menos que explicitamente autorizado;

- One-Time Permissions: permissões concedidas por sessão, revogadas automaticamente quando o app fecha;

- Permission Auto-Reset: apps não usados por meses tem permissões revogadas automaticamente;

- Background Sensor Restriction: apps em background não acessam camera, microfone ou sensores contínuos;

Impacto para o compliance de frota corporativa: Todos esses controles se somam a redução de superfície de ataque em dispositivos corporativos: apps maliciosos ou comprometidos tem menos capacidade de coletar dados sensíveis em background.

Para LGPD, isso significa que o tratamento de dados pessoais por apps de terceiros instalados nos dispositivos e limitado por padrão pelo sistema operacional — reduzindo o risco de vazamento nao intencional.

8. Gerenciamento de Apps: Do Google Play Corporativo ao Controle de Instalação

O Android Enterprise oferece uma arquitetura completa de gerenciamento de aplicativos que plataformas UEM como a Urmobo implementam. Para gestores de TI, esta é frequentemente a parte mais prática do dia a dia.

Managed Google Play: a loja corporativa privada

O Managed Google Play é uma versão corporativa do Google Play que permite ao IT admin controlar exatamente quais apps podem ser instalados em dispositivos gerenciados. Funciona como uma loja privada onde:

- Apenas apps aprovados pelo IT aparecem para instalação;

- Apps corporativos internos (APKs privados) são distribuídos com segurança sem sideload;

- O Google Play Protect escaneia todos os apps — incluindo os privados — por malware;

- A taxa de instalação de apps potencialmente danosos em dispositivos com Managed Google Play é de apenas 0,009%;

Instalação silenciosa e configurações gerenciadas

Em dispositivos totalmente gerenciados e dentro do Work Profile, o IT admin pode:

- Instalar apps sem interação do usuário (silent install);

- Pré-configurar settings de apps via Managed Configurations — sem que o usuário precise configurar nada;

- Forcar atualizações de segurança urgentes como prioridade alta;

- Bloquear apps específicos por blocklist ou restringir a apenas uma lista aprovada (allowlist);

Controle de fontes desconhecidas

Segundo o Android Transparency Report, dispositivos com apps instalados de fontes não verificadas tem risco significativamente elevado de comprometimento. Via MDM, o IT admin pode:

- Bloquear completamente o sideload em dispositivos totalmente gerenciados;

- Restringir sideload apenas ao Work Profile em dispositivos BYOD;

- Configurar política de bloqueio de fontes desconhecidas também para o perfil pessoal em dispositivos COPE;

A Urmobo gerencia todo o ciclo de vida de aplicativos corporativos: deploy silencioso, configurações gerenciadas, atualizações forçadas e controle de fontes — em Android, iOS, Windows e 5 outros sistemas operacionais, em um único painel. Conheça o teste grátis.

9. Atualizações de Segurança: O Elemento Mais Subestimado da Gestão de Frota

O Google publica boletins de segurança mensais para o Android. Mas o elo mais fraco nessa cadeia não é a velocidade do Google em publicar patches — é o tempo entre a publicação e a aplicação efetiva nos dispositivos de uma frota corporativa.

Como o Android acelera a entrega de atualizações

O Project Treble, implementado desde o Android 8, separou o framework do Android do firmware específico de cada fabricante. O impacto prático: fabricantes podem entregar updates de segurança mais rápido, sem precisar reescrever toda a pilha de software.

Os Google Play System Updates permitem que módulos críticos do sistema sejam atualizados diretamente via Google Play — sem esperar um update completo do SO. Isso inclui o módulo de criptografia TLS (Conscrypt), que já passou pela validação NIST CMVP.

Controle de atualizações via MDM

Para frotas corporativas, a Urmobo oferece controle granular sobre atualizações de sistema:

- Teste de atualizações em um grupo piloto antes de distribuir para toda a frota;

- Agendamento de atualizações em horários de baixo uso — fora do horário comercial ou durante recarga;

- Atualizações silenciosas sem interrupção do usuário;

- Políticas de conformidade que identificam dispositivos com nível de patch desatualizado;

- Bloqueio de acesso a recursos corporativos para dispositivos fora da política de atualização;

Nivel de Security Patch Level e conformidade: O Security Patch Level (visível em Configurações > Sobre o telefone) indica o nível de patch do dispositivo. Plataformas EMM como a Urmobo conseguem verificar esse nível remotamente e aplicar políticas: dispositivos com patch com mais de X dias de atraso são automaticamente bloqueados de acessar email corporativo, VPN ou qualquer recurso sensível — sem necessidade de intervenção manual do IT.

10. Autenticação do Usuário: Biometria, PIN e Zero Trust

A autenticação do usuário é a primeira barreira de acesso ao dispositivo — e tem implicações diretas para Zero Trust e acesso condicional.

O que o Android oferece nativamente

- Autenticação biométrica: impressão digital e reconhecimento facial — armazenados no TEE, nunca expostos ao SO;

- PIN/senha/padrão: processados pelo TEE com proteção contra brute force em hardware;

- Smart Lock: dispositivo permanece desbloqueado em cenários confiáveis (rede Wi-Fi corporativa, dispositivo Bluetooth pareado);

- Two-Factor e Multi-Factor Authentication: integrado a apps e serviços corporativos;

Identity Check e Zero Trust por localização

O Android 16 introduz uma integração direta entre autenticação e contexto de localização. Um dispositivo dentro da rede corporativa pode operar com autenticação padrão. Ao sair da rede confiável, o Identity Check ativa exigências biométricas adicionais para ações críticas.

Para arquiteturas Zero Trust, isso significa que o nível de confiança do dispositivo e dinamicamente avaliado com base em contexto — exatamente o principio de ‘nunca confiar, sempre verificar’.

Passkeys: o futuro sem senha

O paper do Google destaca o crescimento de soluções sem senha (passwordless) usando passkeys. O Android suporta passkeys nativamente, armazenadas no Keystore protegido por hardware. Para empresas, isso significa:

- Eliminação de ataques de phishing via roubo de senha — passkeys não podem ser phishadas;

- Autenticação mais rápida e conveniente para colaboradores;

- Gerenciamento centralizado via EMM — incluindo distribuição e revogação;

A Urmobo suporta políticas de autenticação corporativa — incluindo exigências de PIN mínimo, biometria obrigatória e integração com Identity Check do Android 16. Consulte nossa equipe para uma avaliação da postura atual de autenticação da sua frota.

11. Certificações e Padrões: O Que Cada Sigla Significa Para Sua Empresa

O paper do Google lista um conjunto de certificações e padrões de segurança que o Android Enterprise e dispositivos compatíveis atendem. Para gestores de TI em empresas reguladas — saúde, financeiro, governo, defesa — essas certificações tem impacto direto em auditorias e compliance.

| Certificação | O que é | Relevante para |

| ISO 27001 | Padrão internacional de gestão de segurança da informação. O Android Enterprise Management API, zero-touch enrollment e Managed Google Play são certificados. | Qualquer empresa com requisitos de auditoria de segurança |

| SOC 2/3 | Relatórios de auditoria independente sobre segurança, disponibilidade e privacidade dos serviços. | Empresas SaaS e clientes corporativos exigindo garantias de segurança de fornecedores |

| NIST FIPS 140-3 | Padrão federal americano para módulos criptográficos. O módulo Conscrypt do Android passou pela validação CMVP do NIST. | Setor financeiro, governo, saúde e qualquer operação que exija criptografia validada |

| Common Criteria / NIAP | Padrão internacional de avaliação de segurança com 31 países participantes. O Android Management API client tem certificação NIAP. | Governo, defesa, segurança pública |

| DISA STIG | Guias de configuração de segurança do Departamento de Defesa americano para sistemas da informação. | Empresas que fornecem para o governo americano ou usam como referência de hardening |

| Android Enterprise Recommended | Validação técnica do Google que certifica dispositivos e soluções EMM como prontos para uso enterprise, com suporte estendido garantido. | Qualquer empresa comprando dispositivos ou escolhendo plataforma UEM |

12. O Que Você Deve Configurar Agora na Sua Frota

Com base no Android Security Paper 2026, estas são as configurações e políticas de maior impacto para frotas corporativas — em ordem de prioridade.

Prioridade 1 — Controles fundamentais (frota toda)

- Ativar criptografia de dispositivo (padrão no Android 6+ mas verificar compliance);

- Exigir PIN mínimo de 6 dígitos ou biometria como método de desbloqueio;

- Bloquear instalação de apps de fontes desconhecidas;

- Configurar Managed Google Play para distribuição de apps corporativos;

- Garantir que dispositivos com security patch com mais de 90 dias sejam bloqueados de acesso corporativo;

Prioridade 2 — Segurança avançada (dispositivos corporativos)

- Ativar Advanced Protection Mode via MDM para dispositivos de alto risco;

- Configurar VPN lockdown mode para impedir vazamento de dados em redes nao confiadas;

- Implementar políticas de certificado para autenticação Wi-Fi e VPN sem senha;

- Configurar Identity Check para exigir biometria fora da rede corporativa;

- Desativar 2G e conexões móveis nao criptografadas;

Prioridade 3 — Zero Trust e acesso condicional

- Implementar verificação de postura de dispositivo antes de conceder acesso a recursos sensíveis;

- Integrar MDM com Identity Provider corporativo para políticas de acesso condicional;

- Configurar alertas para dispositivos fora de conformidade com políticas de segurança;

- Implementar wipe remoto automático para dispositivos reportados como perdidos;

Para frotas BYOD especificamente

- Obrigatoriedade de Work Profile — sem exceções;

- Política de separação clara entre dados corporativos e pessoais;

- VPN por app (per-app VPN) para não rotear tráfego pessoal pela rede corporativa;

- Configurar remoção seletiva apenas do Work Profile, sem tocar em dados pessoais;

A Urmobo implementa todas essas políticas em poucos cliques, em qualquer dispositivo Android — independente de fabricante. Gestores de TI que usam a Urmobo aplicam configurações de segurança de nível enterprise em frotas de dezenas ou milhares de dispositivos sem precisar tocar em cada um. Fale com nossa equipe para um diagnóstico gratuito da sua frota atual.

Seguranca Android é uma Estratégia, Não Uma Configuração

O Android Security Paper 2026 deixa claro que a plataforma Android investe continuamente em arquitetura de segurança — com camadas técnicas que vão de memória de hardware ate IA em dispositivo para detecção de scams.

Mas toda essa sofisticação técnica só protege sua empresa se for configurada e gerenciada ativamente. Dispositivos Android sem uma política de gestão centralizada — sem MDM, sem Work Profile, sem controle de apps, sem compliance de patch — são vulneráveis não por falha da plataforma, mas por falta de gestão.

A diferenca entre uma frota segura e uma frota vulnerável não é o hardware. É a plataforma que gerencia esse hardware.

Sobre a Urmobo

A Urmobo é uma plataforma UEM brasileira que gerencia dispositivos Android, iOS, Windows Desktop, Windows Server, Windows Mobile/CE, macOS, Linux e ChromeOS em um único painel — com suporte a mais de 10 tipos de dispositivos.

Com Zero Trust nativo, conformidade automática com LGPD, ODIN AI powered by Google Gemini e atendimento em português incluso na licença, a Urmobo é a referencia em gestão unificada de endpoints para empresas brasileiras. Teste grátis!

Fonte de referência: Android Security Paper 2026, Google LLC. Disponível em developer.android.com