Sumário

Como aplicar a função de Identificação (ID) do NIST CSF para fortalecer a segurança dos dispositivos? Saiba como a Urmobo pode ajudá-lo (a);

1. Introdução: O Desafio da Falta de Visibilidade em Segurança

A gestão de dispositivos móveis e endpoints é um dos maiores desafios na segurança da informação. Sem um controle preciso, empresas enfrentam riscos como acessos indevidos, vulnerabilidades não detectadas e exposição de dados sensíveis.

Como garantir visibilidade total sobre os ativos de TI e reduzir riscos operacionais?

Este artigo explora como aplicar a função de Identificação (ID) do NIST CSF para fortalecer a segurança dos dispositivos e como a Urmobo pode ajudar nessa jornada.

2. O Que é a Identificação no Contexto do NIST CSF?

A função de Identificação do NIST CSF (Cybersecurity Framework) envolve o entendimento do ambiente organizacional para gerenciar riscos de segurança.

Isso inclui:

- Inventário de ativos de TI (dispositivos, aplicações e serviços em uso);

- Classificação de criticidade dos dispositivos e dados;

- Identificação de vulnerabilidades e superfícies de ataque;

- Análise de dependências entre dispositivos e redes;

A falta de uma estrutura sólida para a identificação aumenta as chances de falhas de segurança e violação de dados.

3. Principais Desafios na Identificação de Ativos e Riscos

Empresas enfrentam dificuldades para identificar e gerenciar dispositivos e riscos cibernéticos. Os principais desafios incluem:

- Dispositivos Desconhecidos na Rede

- Falta de visibilidade de endpoints e dispositivos BYOD (Bring Your Own Device) que acessam sistemas corporativos.

- Ausência de Classificação de Ativos por Criticidade

- Empresas não possuem critérios definidos para identificar quais ativos são mais críticos e precisam de proteção prioritária.

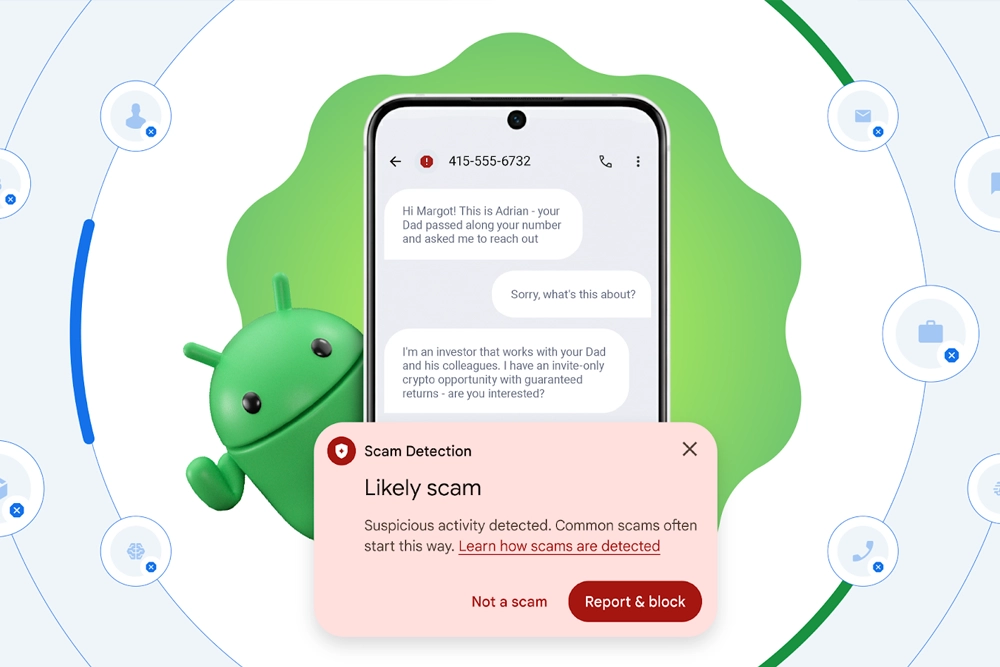

- Vulnerabilidades não Monitoradas

- Sistemas sem gestão ativa de vulnerabilidades podem se tornar porta de entrada para ataques.

- Falta de Controle de Softwares e Aplicações

- Instalação de apps não autorizados pode comprometer a segurança da rede corporativa.

4. Como a Urmobo Endereça Esses Desafios?

A Urmobo permite que empresas implementem uma gestão eficaz de ativos e riscos com:

✅ Inventário Automatizado de Ativos

- Registro e monitoramento de todos os dispositivos conectados;

- Visibilidade de endpoints corporativos e BYOD, permitindo gestão eficiente;

✅ Classificação de Criticidade e Políticas de Segurança

- Definição de regras automáticas para dispositivos críticos;

- Implementação de proteção avançada para ativos sensíveis;

✅ Monitoramento Contínuo de Vulnerabilidades

- Detecção de falhas de segurança antes que sejam exploradas;

- Integração com SIEMs e sistemas de análise de ameaças;

✅ Controle de Softwares e Aplicações

- Bloqueio de apps não autorizados e monitoramento de software instalado;

- Políticas de conformidade aplicadas automaticamente;

5. Boas Práticas para uma Identificação Eficiente

? Mantenha um inventário atualizado: Utilize soluções que monitoram dispositivos continuamente;

? Defina critérios claros para classificação de ativos: Priorize dispositivos que armazenam dados sensíveis;

? Implemente uma política de controle de aplicações: Restrinja instalação de softwares não autorizados;

? Monitore vulnerabilidades e ameaças: Integre ferramentas de detecção de riscos para resposta proativa;

> 9 boas práticas de segurança de endpoints em dispositivos móveis

6. Conclusão: Visibilidade e Controle Como Diferencial Competitivo

Empresas que investem em identificação precisa de ativos e riscos têm uma vantagem estratégica na prevenção de incidentes.

Com a Urmobo, é possível garantir visibilidade total sobre dispositivos e ameaças, permitindo um controle mais eficaz e redução significativa de riscos operacionais.

Agende uma demonstração e descubra como fortalecer a segurança dos seus dispositivos!