Malware Android disfarçado de apps populares expõe um problema maior: dispositivos corporativos fora de controle

O problema não é um novo malware. O problema é operar Android corporativo sem gerenciamento de dispositivos móveis, MDM, EMM…

O problema não é um novo malware. O problema é operar Android corporativo sem gerenciamento de dispositivos móveis, MDM, EMM…

A perda de dispositivos corporativos é um dos riscos mais caros e subestimados para empresas. Muito além do valor do…

Se você utiliza o Meraki Systems Manager (SM) em produção, é pouco provável que esteja procurando apenas “trocar de MDM”.…

A digitalização transformou soluções SaaS em infraestrutura crítica. Tribunais movimentam milhares de processos online diariamente. Forças policiais dependem de dispositivos…

Em um ambiente corporativo cada vez mais distribuído e dependente de dispositivos móveis e aplicações em nuvem, a conformidade deixou…

O aumento de ataques cibernéticos está colocando a segurança das empresas em xeque. Para se ter uma ideia, o número…

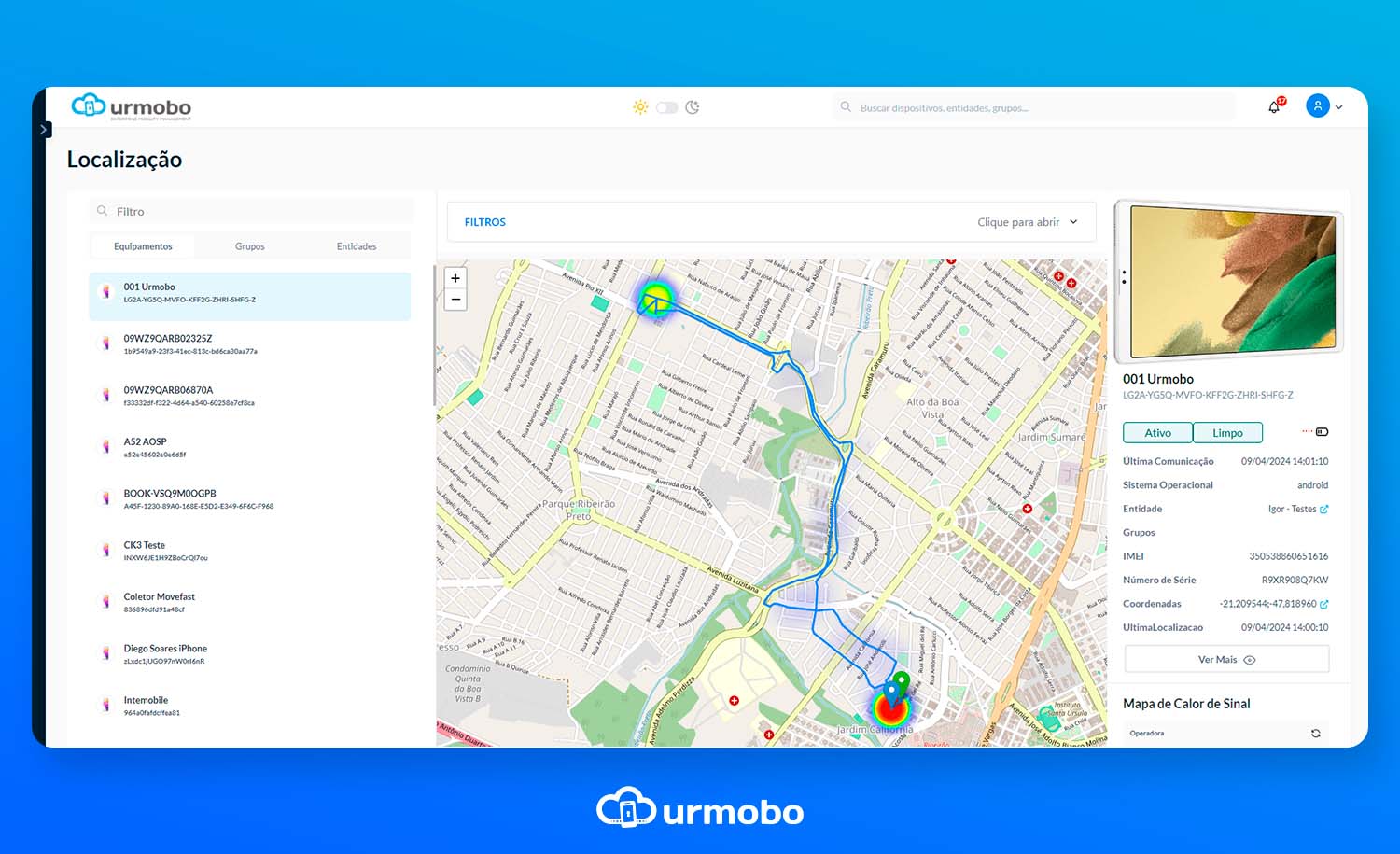

O mapa de calor de deslocamento é uma ferramenta que oferece informações valiosas sobre as movimentações e interações de dispositivos…