Sumário

Endpoints security é um pilar estratégico para manter dispositivos móveis protegidos em ambientes corporativos. Com a expansão do trabalho remoto e o uso de diferentes aparelhos, garantir a integridade desses pontos de acesso tornou-se um desafio.

Nesse cenário, empresas precisam adotar medidas estruturadas para reduzir riscos e fortalecer sua postura de cibersegurança. Implementar ações adequadas ajudam a padronizar processos e elevar o nível de proteção.

Cada aparelho conectado ao ambiente corporativo é um possível ponto de entrada para ataques, vazamentos e interrupções operacionais se não houver controle adequado.

A seguir, você confere as 9 boas práticas que mantêm os aparelhos mais seguros e alinhados às demandas atuais. Confira!

O que é segurança de endpoints?

Endpoints security ou segurança de endpoints é o conjunto de práticas, tecnologias e políticas responsáveis por proteger todos os aparelhos que se conectam à rede corporativa, como computadores, notebooks, smartphones, tablets e até IoT.

Essa prática atua na prevenção, detecção e resposta a ameaças que exploram vulnerabilidades nesses equipamentos, evitando invasões, perda de dados e interrupções operacionais.

É uma camada essencial da estratégia de cibersegurança, pois cada endpoint funciona como uma porta de entrada potencial para ataques.

Com soluções modernas de monitoramento, criptografia, controle de acesso e análise de comportamento, a corporação mantém um ambiente digital mais resiliente.

Endpoints security: principais desafios

A segurança de endpoints enfrenta desafios cada vez mais complexos devido à expansão do ambiente digital dos negócios.

Com operações híbridas, múltiplos dispositivos e novas superfícies de ataque, o gerenciamento consistente de riscos exige tecnologias modernas e estratégias bem estruturadas.

Entender esses obstáculos fortalece a defesa da organização e evita vulnerabilidades que comprometem dados e operações. A seguir, conheça quais são os principais.

1. Diversidade e complexidade de dispositivos e sistemas operacionais

A multiplicidade de endpoints cria um ambiente heterogêneo e difícil de padronizar. Cada aparelho possui características, requisitos e níveis de ameaça distintos.

Ferramentas de segurança da informação precisam funcionar em plataformas variadas, o que exige compatibilidade com diferentes sistemas e versões. Esse cenário aumenta a complexidade operacional e dificulta a implementação de políticas consistentes.

2. Escalabilidade e crescimento constante da base de endpoints

À medida que a empresa expande ou adota modelos como BYOD, a quantidade de aparelhos conectados cresce. Esse aumento exige visibilidade constante, processos estruturados e ferramentas escaláveis para manter o controle.

Profissionais de TI podem ficar sobrecarregados ao tentar aplicar atualizações, políticas e monitoramento em uma base cada vez maior de endpoints. Sem automação adequada, a gestão se torna lenta e propensa a falhas, comprometendo a proteção e elevando o risco de brechas não identificadas.

3. Inconsistência em atualizações, patches e configuração de segurança

Endpoints que operam com patches desatualizados são alvos fáceis para ataques que exploram vulnerabilidades conhecidas. A falta de uniformidade nas configurações de segurança dificulta a criação de um ambiente padronizado e protegido.

Dispositivos configurados de forma diferente podem apresentar níveis distintos de segurança, criando pontos frágeis na rede. A aplicação irregular de políticas aumenta as chances de ameaças e dificulta auditorias e conformidade.

4. Ameaças avançadas

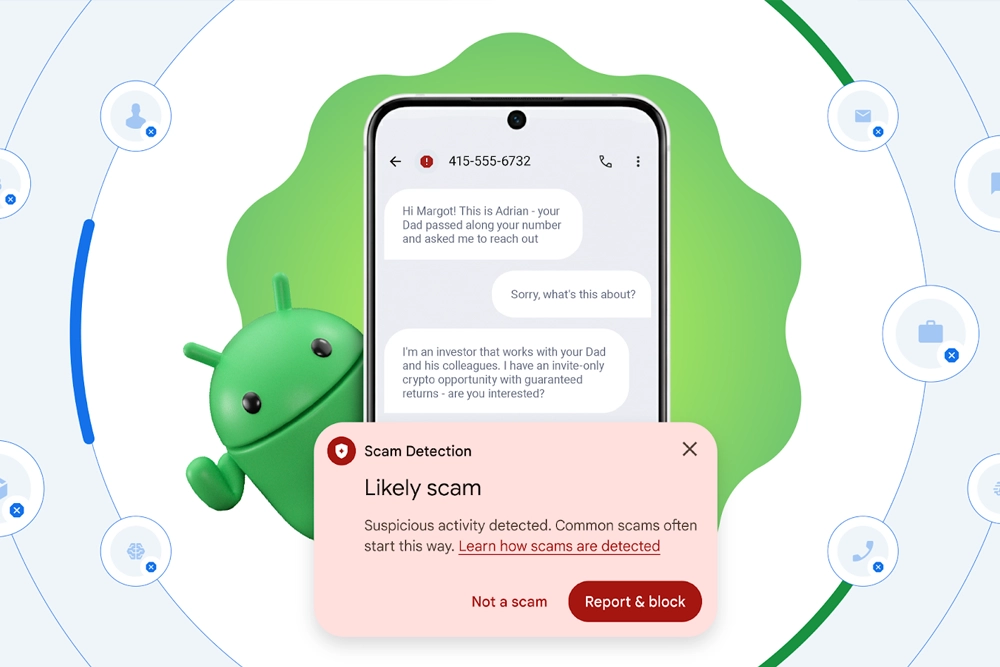

A sofisticação crescente de ataques, como phishing, ransomware, malware, ameaças internas e vazamento de dados, exige respostas proativas e soluções robustas.

Com a ampliação do perímetro de TI por causa do trabalho remoto, uso de equipamentos pessoais e IoT, a superfície de ataque fica maior e mais difícil de controlar. Essas ameaças evoluem constantemente. Sem tecnologias de detecção e resposta, o risco de violações aumenta.

5. Falta de visibilidade e controle centralizado dos endpoints

Quando os dispositivos operam fora da rede corporativa, o monitoramento se torna mais limitado e irregular. A ausência de inventários atualizados dificulta a identificação de falhas e a tomada de decisões rápidas.

Sem visibilidade centralizada,incidentes podem passar despercebidos por longos períodos. O gerenciamento fragmentado também atrapalha auditorias e o cumprimento de políticas internas.

Tipos de endpoints e suas vulnerabilidades específicas

A diversidade de endpoints dentro das empresas cria um conjunto variado de vulnerabilidades que precisam ser compreendidas em detalhe.

Cada tipo de dispositivo opera com características próprias, diferentes níveis de exposição e riscos específicos que exigem estratégias de proteção direcionadas. Conhecer essas particularidades é fundamental para implementar controles eficazes e reduzir brechas no ambiente corporativo.

PCs e notebooks

PCs e notebooks concentram grande parte das atividades corporativas, tornando-se alvos frequentes de ataques. Esses aparelhos podem sofrer com falhas de atualização, softwares vulneráveis e configurações inconsistentes.

Além disso, armazenam dados que, se comprometidos, geram prejuízos. A variedade de aplicações e permissões aumenta o risco de exploração por malwares, phishing e acessos não autorizados.

Smartphones e tablets (incluindo BYOD)

Smartphones e tablets ampliam a superfície de ataque devido à mobilidade e ao uso simultâneo para fins pessoais e profissionais. No modelo BYOD, a organização tem ainda menos controle sobre configurações, apps instalados e atualizações.

Esses aparelhos podem ser comprometidos por redes Wi-Fi inseguras, aplicativos maliciosos e permissões excessivas. Como frequentemente armazenam e acessam dados corporativos, qualquer brecha pode resultar em vazamento de informações.

Dispositivos IoT e wearables

Dispositivos IoT e wearables costumam operar com recursos limitados e, muitas vezes, sem protocolos robustos de segurança, o que os torna vulneráveis a ataques que exploram erros de firmware, autenticação fraca e conexões desprotegidas.

Muitos deles não recebem atualizações regulares, criando pontos permanentemente expostos. Quando comprometidos, servem como porta de entrada para toda a rede corporativa, ampliando o impacto de um ataque.

Servidores e terminais de autoatendimento

Servidores concentram aplicações críticas e grandes volumes de dados, fazendo deles alvos de alta prioridade para cibercriminosos. Qualquer falha em patches, credenciais ou configurações pode resultar em ataques devastadores.

Terminais de autoatendimento, por sua vez, operam expostos ao público e com recursos limitados de supervisão, aumentando a chance de manipulação física e lógica. Ambos exigem controles rigorosos e acompanhamento para evitar interrupções e acessos indevidos.

Dispositivos POS

Dispositivos POS (Point of Sale) lidam diretamente com dados de pagamento, tornando-se alvos valiosos para ataques que buscam capturar informações financeiras. Podem ser comprometidos por malwares específicos, infiltrações na rede e dispositivos acessórios adulterados.

Muitas vezes operam com sistemas desatualizados e pouca proteção integrada. Uma falha nestes equipamentos gera prejuízo financeiro imediato e danos reputacionais severos.

9 boas práticas de segurança de endpoints em dispositivos móveis

Proteger dados e conexões móveis é um desafio crescente nas corporações, exigindo atenção especial para evitar ciberataques e prevenir acessos não autorizados. Por isso, listamos a seguir, as 9 boas práticas de segurança de endpoints.

1. Configuração de políticas de senhas fortes

Estabeleça regras para criação de senhas fortes e exija sua alteração periódica. Combine essa prática com autenticação multifator (MFA) para adicionar uma camada extra de proteção. Oriente também os usuários a nunca reutilizar senhas ou credenciais semelhantes em diferentes serviços.

2. Atualizações e patches regulares

Mantenha sistemas operacionais, apps e softwares atualizados. Vulnerabilidades conhecidas frequentemente são exploradas por hackers, e a aplicação de patches mantém os aparelhos protegidos. Faça constantemente o monitoramento e ajuste e documente e compartilhe com as demais equipes.

3. Criptografia de dados e acesso remoto

Certifique-se de que todas as informações sejam criptografadas tanto no armazenamento local quanto durante a transmissão, garantindo proteção integral mesmo em situações de maior exposição.

A criptografia evita que dados sejam lidos ou interceptados por terceiros, mesmo que o dispositivo seja acessado indevidamente. Para acesso remoto, implemente VPNs confiáveis pois conectar-se a redes inseguras sem uma VPN aumenta o risco de interceptação e roubo de dados.

4. Segregação de dados pessoais e corporativos (conteinerização)

Em políticas BYOD, a conteinerização isola dados corporativos dos pessoais, mantendo a segurança sem violar a privacidade do funcionário e criando um espaço separado no aparelho para apps e informações da empresa.

Para aplicar esse modelo, utilize soluções como MAM, MDM ou UEM, que gerenciam apenas o ambiente corporativo. Essas ferramentas asseguram controle adequado para a TI e preservam a autonomia do colaborador sobre seus dados pessoais.

Sem essa separação, o BYOD se torna um dos principais vetores de vazamento de informações corporativas.

5. Controle de aplicativos e acesso

Restrinja o download de apps não autorizados e faça listas de permissões (whitelisting). Apenas apps confiáveis e aprovados devem ser permitidos em dispositivos que acessam recursos corporativos. Oriente os funcionários quanto ao download de aplicações cujo uso não é profissional.

6. Treinamento de usuários

Capacitar os colaboradores é uma das estratégias mais eficazes para reduzir riscos de segurança em endpoints. Treinamentos contínuos ajudam os usuários a reconhecer tentativas de phishing, identificar comportamentos suspeitos e impedir ações suspeitas.

Além de orientações práticas, é importante incluir simulações periódicas, materiais educativos e alertas sobre novas ameaças.

7. Resposta e recuperação em caso de incidente

Tenha um plano claro de resposta a incidentes para aparelhos móveis. Certifique-se de que possam ser bloqueados, apagados remotamente ou retirados da rede corporativa em caso de perda ou roubo.

O planejamento deve ser de fácil acesso à equipe para obter respostas rápidas aos incidentes, pois a ausência de uma ação eficaz pode transformar em crises operacionais.

8. Gestão de redes Wi-Fi

Implemente políticas para evitar o uso de redes Wi-Fi públicas e inseguras. Se for inevitável, use ferramentas que garantam a criptografia das conexões, como VPNs. Além disso, monitore e eduque os colaboradores sobre os riscos dessas redes, como ciberataques e roubo de informações.

9. Implantação de uma solução MDM/UEM

A adoção de uma solução MDM ou UEM centraliza o gerenciamento de todos os endpoints, incluindo aparelhos corporativos e BYOD. Essas plataformas aplicam políticas de segurança de forma padronizada, mantém conformidade e controlam configurações.

Além disso, facilitam o acompanhamento à distância, a gestão de aplicativos e a execução de atualizações obrigatórias.

Como a segurança de endpoints se integra à estratégia de Zero Trust

A integração entre segurança de endpoints e a estratégia de Zero Trust fortalece o ambiente corporativo ao eliminar suposições de confiança e exigir validação constante. Essa combinação garante que cada dispositivo, usuário e ação seja verificado antes dos acessos.

Assim, a empresa reduz brechas e cria um ecossistema mais resiliente, mesmo diante de ataques sofisticados e ambientes distribuídos. Entenda, abaixo, como ambos são unificados.

Controle de identidade e acesso

No Zero Trust, cada solicitação passa por validações rigorosas de identidade e aparelho. A segurança de endpoints contribui monitorando o estado do equipamento para que apenas dispositivos seguros e conformes tenham permissão de uso.

Combinado com MFA, controle de privilégios e políticas adaptativas, esse modelo impede acessos indevidos. O resultado é um ambiente onde cada identidade é tratada como potencial risco até ser verificada.

Verificação contínua

A segurança de endpoints inspeciona constantemente o comportamento dos dispositivos, alinhada ao princípio de “nunca confie, sempre verifique”. Em Zero Trust, é preciso aprovar o acesso ao longo de toda a sessão, checando integridade, patches, ameaças ativas e desvios suspeitos.

Assim, qualquer mudança no risco do endpoint leva a bloqueios imediatos ou à revalidação das permissões.

Segmentação e mínima permissão

A integração entre Zero Trust e segurança de endpoints reforça a segmentação granular da rede, limitando cada aparelho às áreas estritamente necessárias. A mínima permissão reduz o impacto de um incidente, impedindo movimentações laterais em caso de comprometimento.

Soluções de endpoint detectam o contexto de uso e aplicam restrições dinâmicas. Dessa forma, o sistema mantém controle rigoroso sobre o que cada dispositivo pode acessar.

Como o MDM contribui para a segurança dos endpoints?

O Mobile Device Management (MDM) é uma das principais ferramentas para fortalecer a endpoints security, gerenciando de forma centralizada todos os aparelhos que acessam dados corporativos.

Assim, a TI aplica políticas padronizadas, configurações seguras e controles de acesso de maneira consistente, diminuindo brechas e mantendo a conformidade.

O MDM também facilita a implementação de criptografia, atualização de patches, bloqueio de recursos e remoção remota de informações em caso de perda ou roubo. Além disso, oferece visibilidade completa sobre o estado de cada dispositivo, detectando ameaças rapidamente.

Ao combinar gerenciamento, automação e monitoramento, o MDM cria uma camada robusta de proteção que minimiza ataques, aumenta o controle operacional e fortalece a postura de proteção do negócio.

>>Quer identificar se seus endpoints móveis representam risco ou proteção? Baixe o infográfico e avalie o nível de vulnerabilidade do seu ambiente.

![MDM: quanto custa e como escolher a melhor solução para sua empresa [Guia 2025]](https://urmobo.com.br/wp-content/uploads/2025/10/urmobo-quanto-custa-mdm.jpg)